软件的安全性测试应从多个方面进行,并确保覆盖以下关键方面:

当回答问题时,可以根据自己的经验和知识,从上述要点中选择适合的方面进行详细说明。强调测试的综合性、全面性和持续性,并强调测试的重要性以及如何与开发团队和其他相关团队合作。

-

身份验证和访问控制:

- 验证登录和身份验证机制的安全性,包括密码策略、多因素身份验证等。

- 测试访问控制机制,确保只有授权用户能够访问合适的功能和数据。

-

数据保护和加密:

- 检查敏感数据的存储、传输和处理过程中的加密机制。

- 测试密码重置和忘记密码功能的安全性。

- 验证数据备份和恢复机制,以及灾难恢复计划。

-

输入验证和安全配置:

- 测试输入验证机制,防止恶意用户通过输入注入攻击、跨站脚本(XSS)等方式进行攻击。

- 检查默认配置、安全设置和权限的安全性,确保安全配置是默认的,最小权限原则得到应用。

-

安全审计和日志记录:

- 验证安全审计和日志记录功能,以确保记录关键事件并能够检测到潜在的安全威胁。

- 检查日志的完整性、保护和访问控制,以防止未经授权的访问或篡改。

-

安全漏洞和漏洞管理:

- 进行漏洞扫描和安全评估,以识别潜在的安全漏洞和弱点。

- 测试软件的抗拒绝服务(DoS)能力,以确保系统能够有效地处理恶意攻击。

-

授权和权限管理:

- 验证授权和权限管理机制,确保用户只能访问其授权的功能和数据。

- 检查特权提升和访问控制绕过等安全问题。

-

安全培训和意识:

- 检查组织内部的安全培训和意识计划,以提高员工对安全最佳实践和潜在威胁的认识。

-

安全漏洞扫描:

- 使用自动化工具和漏洞扫描器对系统进行扫描,以识别已知的安全漏洞和弱点。

- 定期执行漏洞扫描,并确保及时修复发现的漏洞。

-

安全标准和最佳实践:

- 遵循相关的安全标准和最佳实践,如OWASP Top 10、CWE、NIST等,对软件进行评估和测试。

- 确保代码符合安全编码准则,并采用安全可靠的编程技术。

-

社会工程学测试:

- 进行社会工程学测试,模拟恶意用户的行为,以测试员工对欺骗、钓鱼、网络钓鱼等攻击的警觉性。

- 培训员工识别潜在的社会工程学攻击,并提供建议和指导。

-

安全性能测试:

- 进行安全性能测试,以验证软件在大负载下的安全性能和抗压能力。

- 测试系统的响应时间、并发用户数、网络带宽和资源利用率等指标。

-

持续安全性测试:

- 将安全性测试纳入持续集成和持续交付流程,确保在每次构建和部署过程中进行安全性检查。

- 自动化安全测试,使用工具和脚本来检测潜在的安全问题和漏洞。

-

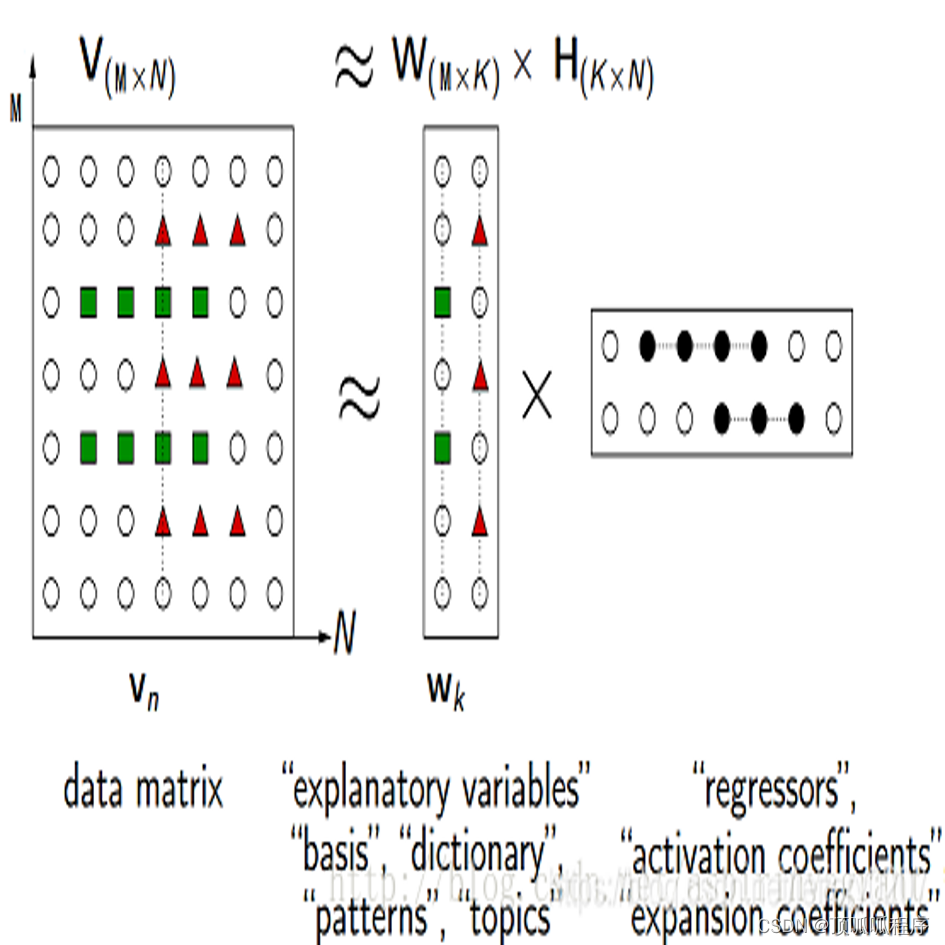

威胁建模和风险评估:

- 进行威胁建模和风险评估,识别系统可能面临的威胁和风险,并制定相应的安全策略和对策。

- 使用威胁建模工具和技术,如攻击树、威胁模型等。

-

安全性代码审查:

- 进行安全性代码审查,检查代码中的潜在安全漏洞和弱点。

- 使用静态代码分析工具和手动审查技术,识别潜在的安全问题,并提供修复建议。

-

安全性演练和应急响应:

- 进行安全性演练和模拟攻击,以测试应急响应计划和团队的准备度。

- 定期组织演练,评估团队对安全事件的处理能力,并及时修正和改进应急响应计划。

三段头部互联网大厂测开经历,辅导过25+同学入职大厂,【简历优化】、【就业指导】、【模拟/辅导面试】一对一指导