抢抢抢!最后1天,双十一直播活动来啦!抢直播专属优惠……

视频号

随着大数据时代的兴起,互联网电商风控已经从无风控、人工抽取规则为主的简易规则模型发展到当前基于大数据的风控。与金融风控不同,互联网电商风控呈现出业务量大、防控面广、流程长等特点,对研判效率和响应时效性要求更高。

电商风控与金融信贷风控的区别

对金融信贷而言,风险管理多是从用户生命周期角度观察,会分为贷前、贷中和贷后风险管理;以风险控制侧重面角度分析,包括政策、审批、反欺诈、数据模型及催收。不论是贷前、贷中和贷后,还是政策、审批、反欺诈、数据模型及催收,都意在完成信贷全线条量化风险管理。

与金融信贷风控不同的是,电商风控的业务与风险类别相对复杂。针对不同对象可分为:C端用户风险、B端商户风险、电商平台风险管理。

以电商平台风险为例,又可以细化分为下载与注册风险、内容风险、交易风险、营销风险、羊毛党风险、网络安全风险等,相应的风险控制类型可划分为:下载与注册安全风控、内容合规风控、营销风控、反欺诈风控等。

电商风控系统建设

以京东风控体系架构为例,包括安全模块、风险决策平台、风险数据洞察模块、风险运营平台。

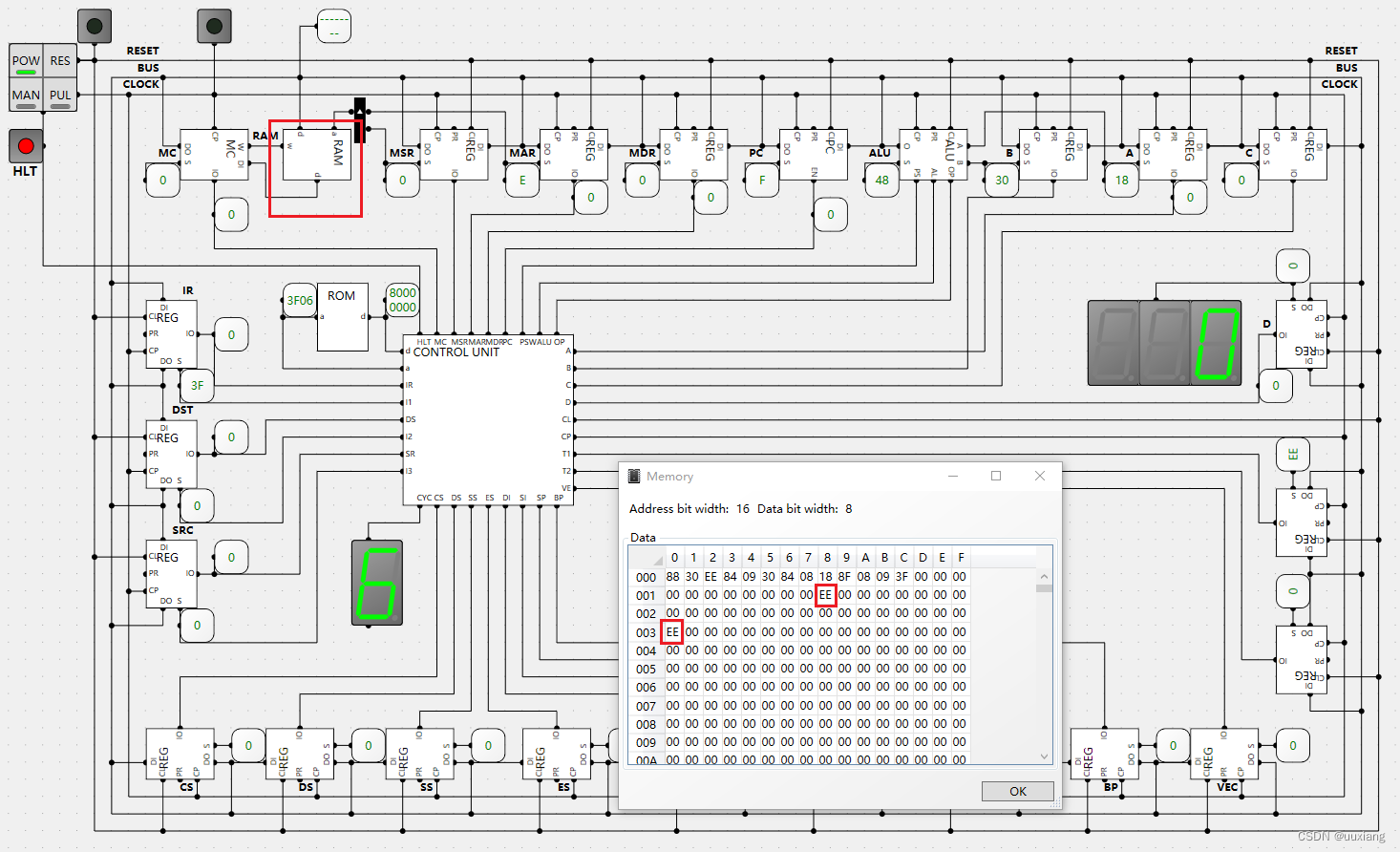

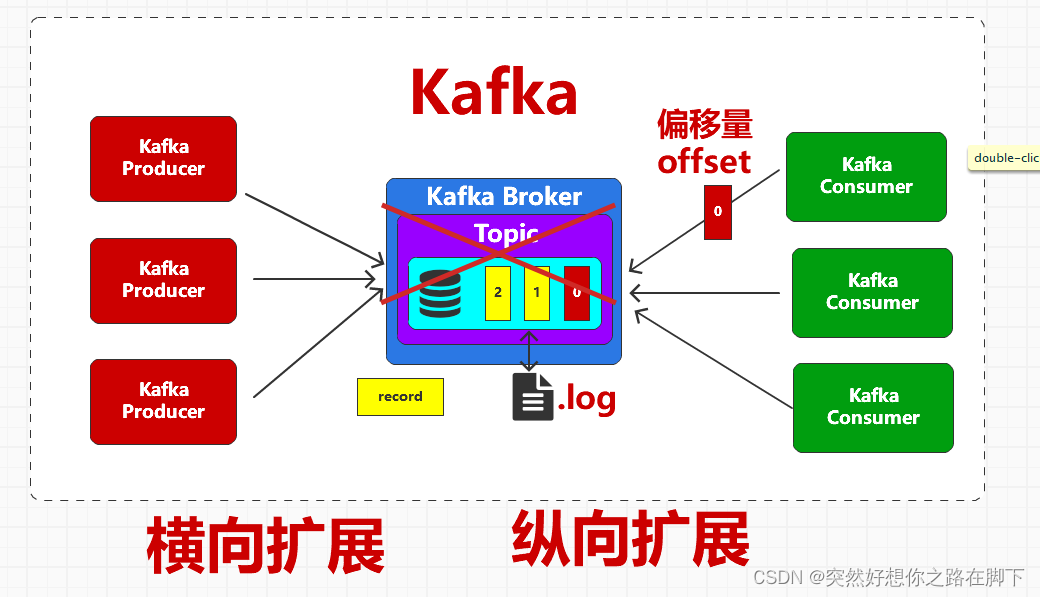

风控技术架构

安全模块:包含设备指纹、移动端加固、设备证书、虚拟识别、代理检测。

风险决策平台:根据场景进行实时决策与管控,同时支持策略计算和模型计算。指标库中囊括了所有的指标、策略、模型数据。下层是实时计算、流计算和图计算。另外,风险决策平台还包括机器学习训练模块和准实时模型训练场。

风险数据洞察模块:负责接收业务端传入的数据,对风险进行实时监控,并对原始数据进行分析、挖掘,形成各类画像、规则等统计分析,并形成报告。

风险运营平台:在实时场景生成后,提供一个运营审核的平台;在案件处理平台,通过人工介入为线上模型提供真实案例;风险搜索平台,提供成功交易之后的风险分析详情。

而对应的风险管控包括三个方面:事前准备、事中处理、事后打击。

风险管控方案架构

①事前准备搜集设备端的环境信息,包括指纹、行为序列和业务上的事件通知,不包含用户的敏感信息。

②事中处理实时决策引擎部署了很多策略和模型,通过实时分析、实时计算、图计算进行处理。

③事后打击发现风险后对案件进行还原,此时会介入人工审核,经过比对历史案件、分析行为特征等,确认后再回流到数据集市中。下层是一些计算工具,设置了几层向上的数据推送,包括T加一个月、T加一周、T加一天。

大数据风控助力电商

电商平台动辄上千万、上亿用户数,如何基于大数据完成风控动作?数据模块负责接收业务端传入的数据,并对原始数据进行分析、挖掘,形成各类画像、规则等。主要包括用户的设备指纹数据、用户信息、IP信息、用户行为信息等等。以身份核验为例:

1

商家身份核验

使用营业执照OCR识别、身份证OCR识别、银行卡OCR识别技术提升商户进件效率,同时基于身份核验、企业身份核验相关接口对商户的真实性进行验证。

2

个人类型商户核验

运营商三要素验证:用于核验注册的手机号的是否已实名,杜绝使用接码平台的手机号进行注册。

照片人证比对:核验个人商户上传的证件信息是否真实、是否属于本人,杜绝出现冒用或使用虚假的身份证件进行注册的行为。

3

企业/个体户类型商户核验

运营商三要素验证:用于核验注册的手机号的是否已实名,杜绝使用接码平台的手机号进行注册。

照片人证比对:核验企业或个体户商户负责人上传的证件信息是否真实、是否属于本人,杜绝出现冒用或使用虚假的身份证件进行注册的行为。

企业工商四要素验证:核验营业执照名称、注册号、法人及法人证件号是否一致,用于确认当前负责人是该企业的员工,避免出现盗用他人或使用伪造的营业执照进行申请,从事违规商业活动。

企业经营异常名录查询:用于核验当前企业或个体户主体是否处于正常经营状态,避免有经营风险的商户入驻,对消费者造成不良影响。

4

消费者身份核验

基于身份核验、运营商核验、反欺诈相关数据接口对消费者进行风险检测,识别恶意注册、伪卡交易、薅羊毛等行为。

照片人证比对:核验消费者提供的姓名、证件号和照片是否一致

运营商三要素验证:核验消费者提供的手机号是否已实名。

银行卡四要素验证:核验消费者绑定的银行卡是属于本人的,打击伪卡类交易、洗钱类交易、盗卡类交易等违规行为,保障商户收款账户安全,降低平台运营存在的风险。

反欺诈查询:用于识别高风险的消费者,如薅羊毛用户、金融欺诈用户、欺诈用户等。

除此之外,电商平台还利用大数据进行反欺诈建设,构建消费者行为画像,设置流程监控,建设黑/白名单,排除刷单、洗钱等风险。

对于商家合规进行管控,解析商家银行流水、征信报告、平台交易账号等,对于交易数据、物流数据,包括平台电商给出的授信额度都能作为风控的参考依据。

电商风控面临的业务风险

1

营销欺诈风险

为了吸引新用户或更多用户,平台、商家会借助新品、店庆、传统节日、网购节等进行促销推广,不仅商品有大量折扣优惠,更会投入大笔资金,由此也成为各种欺诈团伙的目标。羊毛、推广作弊、虚假账号等风险欺诈层出不穷,不仅损害用户合法权益,更让平台、商家损失惨重。

2

刷单炒信风险

部分商家网店为了吸引客户、获得更好推介,会采用刷单炒信、刷评论的方式,制作大量虚假的交易订单、虚假用户评论,以诱导消费者购买,不仅损害消费者利益,更对合法经营的商家带来不正当竞争,破坏平台正常运营秩序。

3

数据被盗风险

商品图片、价格、评论、图片、订单等信息等是电商平台的重要且受法律保护的资产。欺诈团伙利用技术工具违规爬取下载电商平台的数据信息,或用于制作竞争网站,或用于信息贩卖,或用于电信诈骗,给消费者、商家和平台带来不同损失。

4

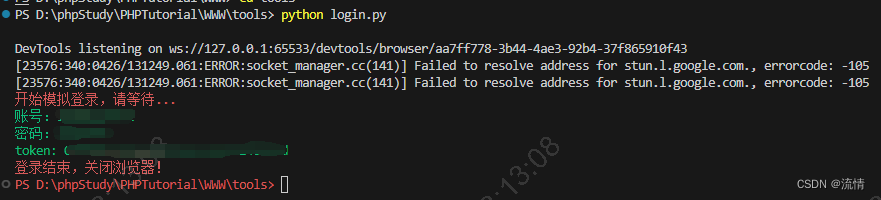

账户被盗风险

帐号不仅可以用于浏览、下单、交易、支付、评价,更是消费者隐私信息、优惠券、积分、余额的凭证,欺诈团伙通过各类工具对账号进行暴力破解、仿冒登录,盗窃账户余额、积分、优惠券,操控账号进行交易、评论等,给消费者、商家和平台带来不同损失。

5

账户安全风险

垃圾注册、盗号、暴力破解、撞库拖库,电商平台的用户信息又包括了个人手机号码、收货地址等敏感信息;一旦泄漏,将造成恶劣的影响。

小结

数智化时代,智者生存,未来的电商风控,是从数据中赢得未来,是从风控中获得安稳。但在“大数据”时代,海量化、多样化、传输快速化和价值化等特征尤为重要,这给电商市场竞争带来全新的挑战和机遇。