【工具分享】Onyx2勒索病毒解密工具

前言

Onyx2勒索软件是基于Chaos勒索软件构建工具的一个新型变种,首次在2022年被检测到。与其前身Onyx类似,Onyx2也主要针对中小型企业以及医疗保健、金融服务、教育和政府部门等行业。该勒索软件通过网络钓鱼邮件或第三方框架(如Empire和Metasploit)等途径传播,利用其高度破坏性的手段,在被发现后迅速引起了网络安全专家的关注。Onyx2不仅加密受害者的文件,还会威胁公开泄露被盗数据,如果赎金未支付,甚至会彻底破坏大于2MB的文件。

特征

Onyx2使用AES和RSA加密算法来加密文件,感染后会在文件名中添加“.ampkcz”或其他类似的扩展名。然而,它有一个独特的特征:文件小于2MB的会被加密,而大于2MB的文件则直接被覆盖为随机数据,导致这些文件即使支付赎金也无法恢复。此外,Onyx2会删除系统的影子副本和备份目录,阻止数据恢复。每个被加密的目录中会生成一个名为“readme.txt”的赎金说明文件,要求支付赎金以避免数据公开。

工具使用说明

准备

-

执行全盘备份

在运行解密器之前,请对整个驱动器进行完整备份。

勒索软件会删除大文件,而这些文件可能可以通过文件恢复工具进行恢复。因此,保留驱动器上的可用空间非常重要。

-

消除勒索软件的持久性机制

勒索软件会在受感染的系统中建立多种持久性机制,这些机制的具体形式会根据攻击者的策略和系统的配置而有所不同。这些持久性技术可能包括但不限于启动文件夹中的项、计划任务、系统服务以及自动运行的注册表项。您需要手动将这些持久性元素从系统中彻底移除,以防止勒索软件再次对您的系统进行加密攻击。

值得注意的是,解密软件虽然能够帮助恢复数据,但它并不能替代必要的取证调查。我们强烈建议您进行隔离、深入取证调查以及相应的补救措施,以确保您的网络环境得到有效保护,避免遭受进一步的损害。

-

停止勒索软件进程

在运行解密器之前,您必须确保勒索软件进程不再运行。

-

磁盘空间和权限

解密软件需要具有对您想要解密的文件/文件夹的读写权限。解密器将为每个加密文件创建一个新的解密文件,因此我们建议目标卷上至少有50%的可用磁盘空间。

-

获取解密软件

请点击链接https://nomoreransom.org 上列出的链接下载解密软件。

或者,您可以从源构建解密器。有关进一步说明,请参阅 Github 存储库中的自述文件。

运行解密器

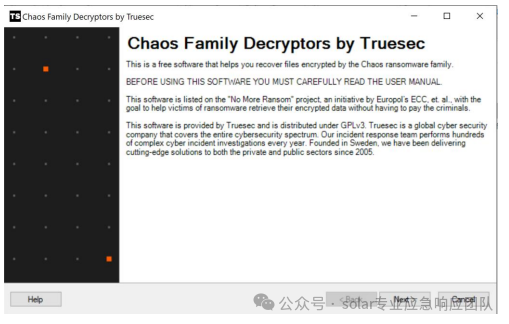

解密器是一个向导样式的应用程序。在向导中导航,并按照应用程序中的说明恢复文件。

请注意,解密将需要几个小时。在解密完成之前,请勿关闭计算机。

1. 设置

-

解压缩 zip 存档并运行setup.exe文件。

-

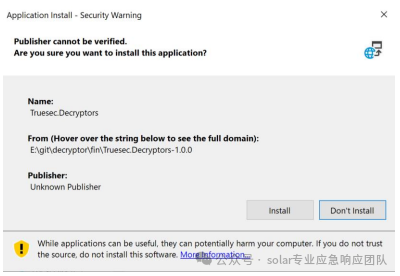

安装程序未签名,因此系统将提示您以下警告。单击“安装”以继续。

-

设置完成后,将会显示欢迎页面,如下图所示。

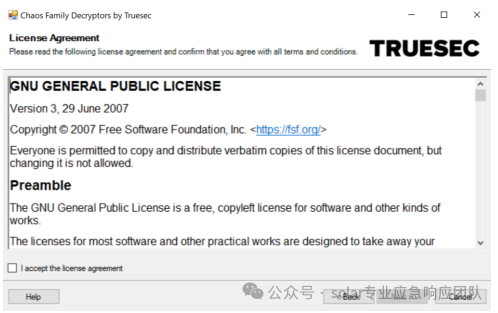

2. 许可协议

请仔细阅读许可协议。您必须接受本协议才能使用此软件。

3. 设置

-

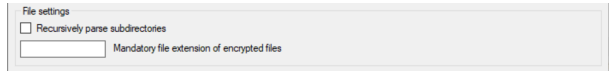

文件设置

递归解析子目录 – 选中复选框以递归方式解析目标文件夹的子文件夹(在向导的下一页上选中)。如果未选中该复选框,则将跳过子目录。

加密文件的文件扩展名 – 定义勒索软件附加到加密文件的扩展名。

-

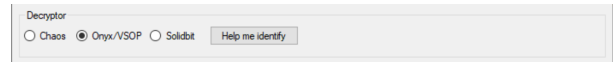

解密器设置

解密器 – 选择加密了您想要解密文件的病毒种类。如果您不知道自己受到了哪种病毒的影响,请点击“帮我识别”按钮。

-

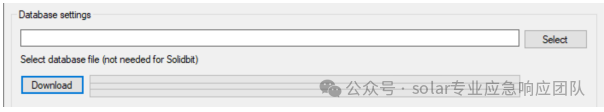

数据库设置

您可以从本地文件系统选择数据库文件,或者选择下载数据库文件。要下载数据库文件,您的计算机必须允许出站443/HTTPS连接到托管该文件的亚马逊网络服务。

要在没有 Internet 访问权限的情况下执行解密,请从另一个可以 Internet 访问的系统手动下载文件,然后将文件复制到您的本地系统。数据库文件和校验和可在以下位置获得:

https://datafile-public.s3.eu-north-1.amazonaws.com/onyxv2/onyxv2.db

https://datafile-public.s3.eu-north-1.amazonaws.com/onyxv2/onyxv2_sha1.sum

或者,您还可以运行数据库生成脚本并生成数据库,以避免等待下载。请参阅 Github 仓库中有关生成数据库的说明。

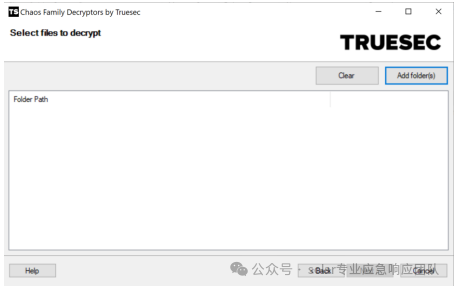

4. 选择需要解密的文件

通过单击“添加文件夹”按钮选择包含要解密的文件的文件夹。

5. 运行解密器

请注意,解密将需要几个小时。在解密过程完成之前,请勿关闭计算机。

6. 验证和清理

解密完成后,您的文件应该已经被解密,使得您将能够再次访问它们。

请注意,解密器不会删除任何加密文件。在某些情况下,解密的文件将无效。在删除加密文件之前,请手动确认每个解密的文件都是有效的。

工具下载地址

solar专业应急响应团队

回复关键字【Onyx2】获取下载链接