未经许可,不得转载。

正文

目标:xxx.com

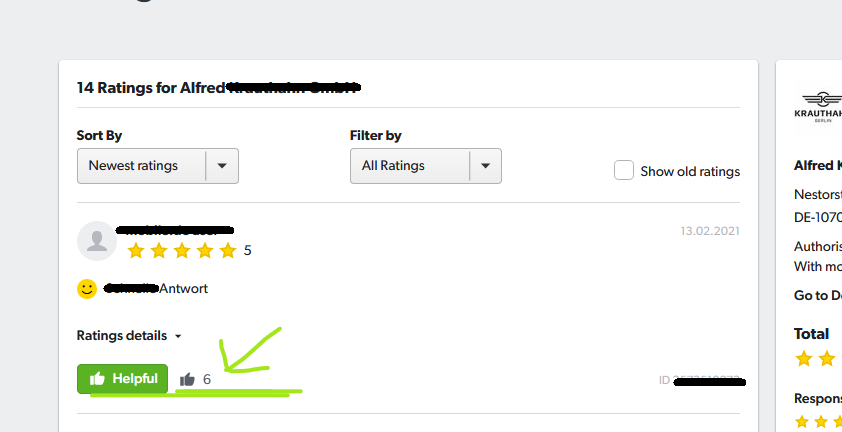

一个流行的汽车平台,允许用户为经销商留下评论。该平台有一个功能,用户可以点赞评论,并且它限制每个用户对每个评论只能点赞一次。

然而,我找到了绕过的方法(并不是并发)。

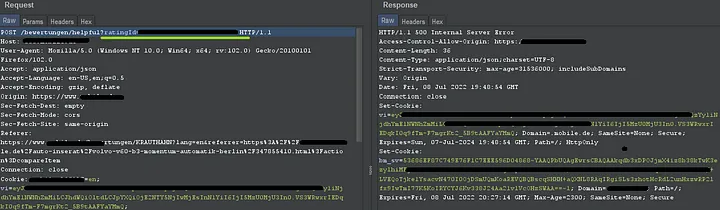

在点击“点赞”按钮时拦截请求,将其发送到 Burp 中的 Repeater,当我尝试重放请求时,我收到了“ 500 响应”,表示出现错误:

如上图,我注意到cookie中有一个参数vi,并且响应体也有该参数,于是我删除了参数的值(并没有删除参数名)并重发。此时,服务器响应了200 OK,刷新页